Файловый сервер (HFS) на ОС Windows 7 и DIR-300. Как сделать файловый сервер

Как сделать свой файловый сервер?

Если вы хотите настроить обмен данными между несколькими компьютерами в вашем доме или офисе, вы можете продумать и возможности использования файлового сервера. Файловый сервер - это подключенный к общедоступной сети компьютер с возможностью свободной передачи файлов внутри нее. Как же его создать?

Вам понадобится

- - несколько компьютеров;

- - 60-80-гигабайтный жесткий диск;

- - Ethernet-карта;

- - 256-512 Мб оперативной памяти.

Инструкция

Инструкция

imguru.ru

Делаем из старого ПК домашнее хранилище данных

Практически в любой локальной компьютерной сети оказывается востребован файл-сервер. Хранилище данных необходимо и в "самопальной" сети - масштаба дома, деревни, школы, дачного посёлка. Это просто удобно, когда есть отдельное хранилище для "тяжелого" контента - HD-видеофильмов, музыки, ПО и т.д. Но фирменный файл-сервер - удовольствие не из дешевых. Изрядно сэкономить можно, превратив старый ПК в домашний файл-сервер. Для этого потребуется лишь установить специальный софт и настроить его.

Фактически, мы сделаем своими руками NAS (Network Attached Storage) - сетевую систему хранения данных, сетевое хранилище. То есть, компьютер с некоторым дисковым массивом, подключенный к локальной сети и поддерживающий работу по принятым в ней протоколам.

В нашем примере для организации NAS мы используем дистрибутив FreeNAS. FreeNAS - это свободная операционная система для сетевого хранилища. FreeNAS основан на FreeBSD с использованием Samba и PHP, поддерживает software RAID. К нему можно получить доступ по протоколам CIFS (SMB), Apple Mac AFP, FTP, SSH, iSCSI и NFS. Для работы FreeNAS необходим компьютер с процессором i386 или x86-64, с минимум 128 Mб оперативной памяти и 500 Mб дискового пространства. Также требуется возможность загрузки с привода оптических дисков.

Мы рассмотрим установку и настройку 7-й ветки FreeNAS. Поскольку FreeNAS базируется на FreeBSD, список поддерживаемого оборудования для них совпадает. Как показывает практика, для нормальной работы системы требуется хотя бы 512 Мб RAM. Для домашнего NAS 1-2 Гб памяти будет более чем достаточно.

Главный компонент домашнего NAS - жёсткие диски. Понятно, что при возможности стоит выбирать ёмкие HDD с большим буфером и частотой вращения 5400-5900 RPM - они не будут сильно шуметь и нагреваться при работе. Но преимущество описываемой системы как раз в том, что её можно собрать из кучи разнообразных старых винчестеров, объединив их в дисковый массив. При этом для SATA-дисков стоит выставить в BIOS режим совместимости с IDE.

FreeNAS не требует мощной системы - хватит и старого Pentium или Athlon. Если NAS-система собирается "с нуля", достаточно будет платы с чипом Intel Atom и пассивным охлаждением - такая платформа будет тихой, негреющейся и энергоэкономичной. Видеопамять также имеет смысл снизить до минимума. На время установки нам также понадобится CD-привод - потом его можно будет отключить.

Собрав систему, устанавливаем FreeNAS. Качаем ISO-образ системы, пишем его на CD, указываем в BIOS загрузку с оптического привода и перегружаемся. Загрузчик предлагает несколько вариантов запуска системы. Загружаясь в режиме по умолчанию, FreeNAS выводит основное меню.

Выбираем полный (Full) вариант установки и указываем диск, на который будем инсталлировать ОС. Для раздела с ОС желательно выделить примерно 500 Мб дискового пространства. Установка занимает всего пару минут, после чего нужно перезагрузиться. Оптический привод уже можно отключить.

Первым делом следует изменить настройки сетевого интерфейса. Выбираем в меню пункт номер два - в случае, если локальная сеть имеет адресацию, отличную от 192.168.1.0/24. Лучше всего для файл-сервера задать статический IP-адрес - не забудьте только указать адрес основного шлюза и DNS-сервера.

После того, как эти настройки будут применены, монитор и клавиатуру также можно отключить. Далее вся настройка пойдёт только через веб-интерфейс по адресу http://ip-адрес-NAS/ (его мы задали ранее). По умолчанию логин - admin, пароль - freenas.

Войдя под ними, отправляемся в раздел System > General Setup. Там меняем язык интерфейса, выставляем часы, и при необходимости - включаем синхронизацию с NTP-сервером. Сохраняемся и обновляем управляющую страницу. Не забываем поменять пароль для входа в веб-интерфейс, снова сохраняемся, выходим и логинимся заново.

Теперь нужно подключить swap-раздел. Отправляемся в секцию "Диагностика" > "Информация" > "Разделы" и смотрим там информацию о разбивке диска. Наш диск разбит на три раздела разного объёма - для ОС, данных и подкачки. Определяем путь до раздела подкачки. Имя диска в нашем примере - /dev/ad0 (оно видно сверху), по размеру (256 Мб) понятно, что для swap используется третий раздел. Путь к нему будет выглядеть как /dev/ad0s3. Во время установки нам этот путь был показан сразу после форматирования диска. Переходим по пути "Система" > "Дополнительно" > "Файл подкачки", выбираем тип устройства и указываем путь. Сохраняемся.

Теперь следует добавить в систему диски. Проходим путем "Диски" > "Управление" и кликаем на список. Выбираем в списке требуемый диск. Включаем поддержку SMART. Если используется только один диск (на который и установлена ОС), выбираем UFS with Soft Updates. При добавлении другого, уже отформатированного диска с данными, следует указать соответствующий тип файловой системы. Нажимаем "Добавить".

Если система собрана с использованием ещё не отформатированных дисков, то переходим в раздел "Диски" > "Форматирование", выбираем нужный диск и форматируем его. Специалисты рекомендуют использовать UFS, хотя это и не обязательно.

Далее монтируем все использованные нами HDD. Для этого проходим путем "Диски" > "Точка монтирования", нажимаем плюсик, выбираем в качестве типа "диск", потом собственно накопитель, указываем номер раздела и тип файловой системы, а также вводим имя точки монтирования. Замечу, что для каждого диска они должно быть уникальным. Нажимаем кнопки "Добавить" и "Применить изменения". Базовая установка FreeNAS завершена.

Теперь откроем доступ к NAS по сети. Для этого потребуется включить службу CIFS/SMB (NetBIOS). В настройках меняем имя рабочей группы, имя NAS в сети, выставляем кодировки, включаем сервер времени и разрешаем AIO. Прочие параметры оставляем по умолчанию, после чего жмем "Сохранить и перезапустить". Далее следует добавить как минимум один сетевой ресурс: указываем имя и комментарий, а также путь до него.

Изначально все точки монтирования находятся в каталоге /mnt. Соответственно, путь до корня накопителя выглядит так: /mnt/точка_монтирования/ (в нашем случае - /mnt/data/). При настройке рекомендуется создать в корне диска несколько папок и уже их добавлять в сетевые ресурсы. Если NAS содержит несколько дисков, всех их следует "расшарить" аналогичным образом.

Теперь в сетевом окружении Windows виден созданный файл-сервер с полным доступом. Чтобы управлять файлами и папками прямиком из веб-интерфейса, применяем файл-менеджер из раздела "Дополнительно". Логин и пароль для него аналогичны таковым у пользователей FreeNAS.

SMB-ресурсы используются в локальной сети; для внешнего доступа следует включить FTP-сервер. Соответственно, на роутере нужно открыть 21-й TCP-порт, а также включить DDNS-службу (присутствует в составе FreeNAS). В параметрах службы FTP разрешаем вход только авторизованных пользователей. Сохраняем настройки.

Управление пользователями - через раздел "Доступ" > "Пользователи". Для доступа пользователя к FTP-серверу указываем в качестве основной группы ftp.

В случае с NAS для домовой сети (как в нашем случае) также стоит включить встроенный во FreeNAS Bittorrent-клиент Transmission. В его настройках указываем папку, куда будут складываться закачиваемые файлы. Затем выбираем каталог для отслеживания torrent-файлов - как только в него будет закинут torrent, Transmission автоматически добавит закачку. Ссылка на веб-интерфейс Bittorrent-клиента по умолчанию выглядит как http://ip-адрес-NAS:9091/.

Ну и в последнюю очередь настраиваем UPnP-медиасервер. Тут достаточно указать папки с медиафайлами и выбрать каталог, в котором поместится база данных этого сервиса. Также указываем подходящий профиль для совместимости с сетевыми медиаплеерами. Если нужны дополнительные настройки - кликайте по ссылке внизу страницы с параметрами.

Когда всё настроено, Windows легко определяет NAS как сетевое медиаустройство и позволяет напрямую слушать с него музыку, просматривать видео и картинки.

Вся эта процедура не единожды была описана в разных источниках в Рунете. На практике мы её применили, когда делали коллективный файл-сервер для своей домовой сети - в моём доме она объединяет более полусотни ПК. NAS мы собрали, "нашпиговав" старый десктоп винчестерами - по большей части также не новыми. Однако всё работает вполне нормально. Собранный файл-сервер мы установили в одной из квартир - там же, где стоит ADSL-модем, обслуживающий домовую сеть.

Виктор ДЕМИДОВ

www.kv.by

Файловый сервер (HFS) на ОС Windows 7 и DIR-300

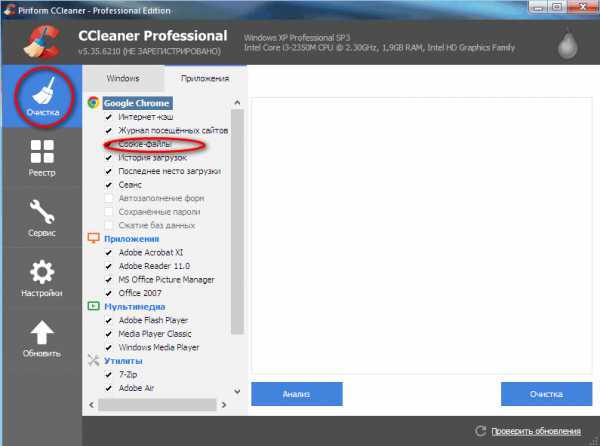

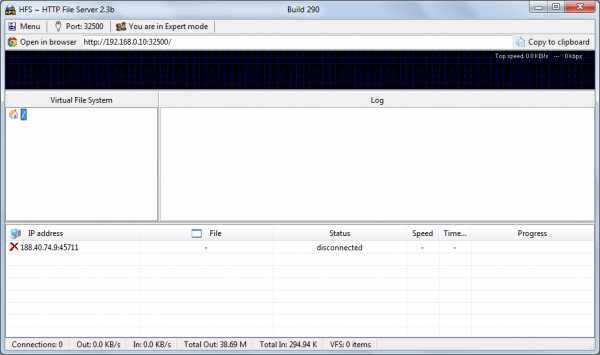

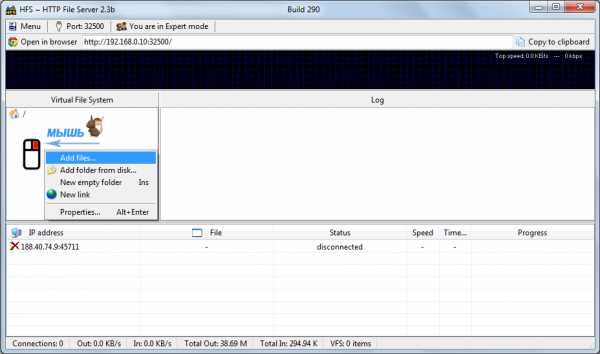

Создание собственного HTTP File Server (HFS) на Windows 7 с доступом из сети Интернет через домашний роутер DIR-300HTTP File Server (HFS) - это HTTP сервер, который позволит вам обмениваться файлами в Интернете и в локальной сети достаточно быстро и легко, таким образом любой пользователь сможет загружать файлы через свой браузер на свое устройство.[ссылка для скачивания]  Рисунок 1, Внешний вид программы HFS.Для того, чтобы наш файловый сервер был виден как в локальной сети, так и в сети Интернет необходимо указать порт, через который клиенты будут подключаться к нашему серверу, а также перейти в режим «Expertmode» (см. рис. 2).

Рисунок 1, Внешний вид программы HFS.Для того, чтобы наш файловый сервер был виден как в локальной сети, так и в сети Интернет необходимо указать порт, через который клиенты будут подключаться к нашему серверу, а также перейти в режим «Expertmode» (см. рис. 2).

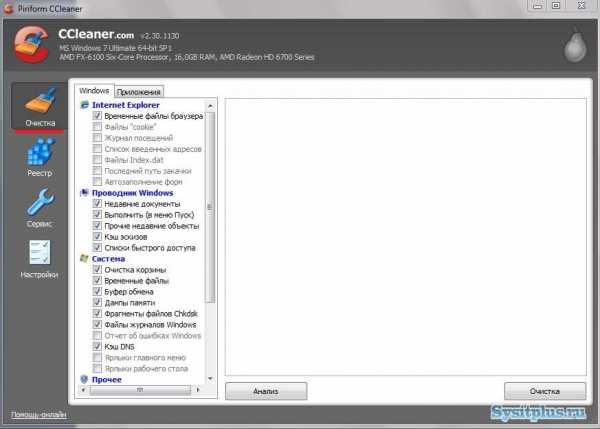

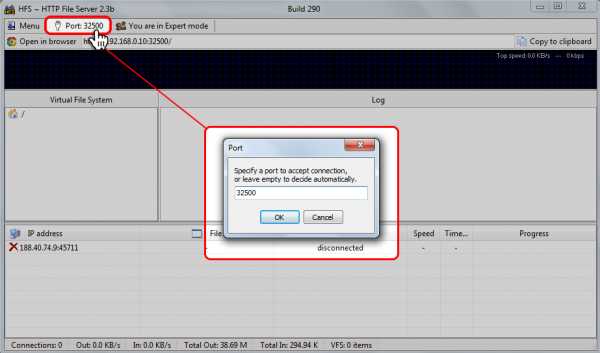

Рисунок 2, Переход в режим «Expertmode».Номер порта может быть произвольным, однако следует указывать номера начиная с 32 000, так как ниже находящиеся порты могут использоваться различными программами (см. рис. 3).

Рисунок 3, Изменение сетевого порта HFS.Для добавления файла/каталога в список общедоступных ресурсов жмем правой кнопкой мыши на список и выбираем «AddFiles/Addfolderfromdisk» (см. рис. 4).

Рисунок 3, Изменение сетевого порта HFS.Для добавления файла/каталога в список общедоступных ресурсов жмем правой кнопкой мыши на список и выбираем «AddFiles/Addfolderfromdisk» (см. рис. 4).

Рисунок 4, Добавление файла/каталога в список общедоступных ресурсов.Для того, чтобы наш сервер был виден из сети Интернет, мы будем использовать функцию перенаправление порта («проброс порта»).

Рисунок 4, Добавление файла/каталога в список общедоступных ресурсов.Для того, чтобы наш сервер был виден из сети Интернет, мы будем использовать функцию перенаправление порта («проброс порта»).

Настройка внешнего доступа на наш файловый сервер за счет перенаправления порта Проброс портов (сленг.) - это технология, которая позволяет обращаться из сети Интернет к компьютеру во внутренней сети за маршрутизатором (роутером), использующим NAT (NAPT). Доступ осуществляется при помощи перенаправления трафика определенных портов с внешнего адреса маршрутизатора на адрес выбранного компьютера в локальной сети. Такое перенаправление нужно, если вы, к примеру, хотите развернуть на локальном компьютере сервер с доступом из сети Интернет, и чтобы при этом остальные компьютеры в локальной сети не были доступны из глобальной сети.

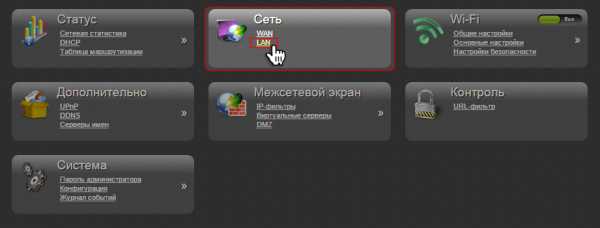

Настройка роутера производится через его web-интерфейс. Для этого следует открыть браузер (Internet Explorer, Mozilla Firefox или любой другой) и ввести в адресной строке 192.168.0.1 (IP адрес роутера по умолчанию). После прохождения авторизации, мы попадаем на главную страницу нашего маршрутизатора (см.рис. 5).

Рисунок 5, Главная страница маршрутизатора.Производить настройку функции проброски порта мы будем вручную. Для этого нужно перейти в расширенные настройки (см.рис. 6).

Рисунок 5, Главная страница маршрутизатора.Производить настройку функции проброски порта мы будем вручную. Для этого нужно перейти в расширенные настройки (см.рис. 6).

Рисунок 6, Переход в расширенные настройки.Так как по умолчанию у роутера включена служба раздачи динамических IP адресов (DHCP), предлагаю присвоить нашему будущему файловому серверу статический IP адрес в нашей локальной сети. Для этого в пункте «Сеть» выбираем «Lan» (см. рис. 7).

Рисунок 6, Переход в расширенные настройки.Так как по умолчанию у роутера включена служба раздачи динамических IP адресов (DHCP), предлагаю присвоить нашему будущему файловому серверу статический IP адрес в нашей локальной сети. Для этого в пункте «Сеть» выбираем «Lan» (см. рис. 7).

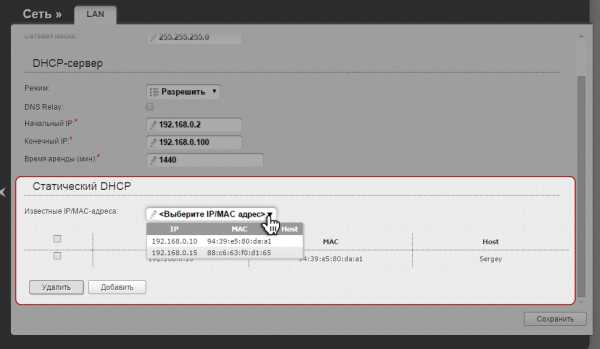

Рисунок 7, Переход в настройки локальной сети.В появившемся окне листаем в самый низ до пункта «Статический DHCP» и из выпадающего списка выбираем компьютер с нашем MAC-адресом (см. рис. 8).

Рисунок 7, Переход в настройки локальной сети.В появившемся окне листаем в самый низ до пункта «Статический DHCP» и из выпадающего списка выбираем компьютер с нашем MAC-адресом (см. рис. 8).

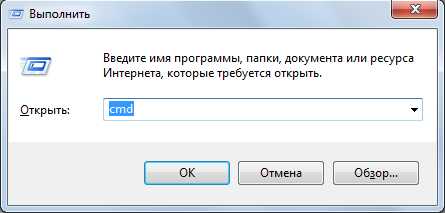

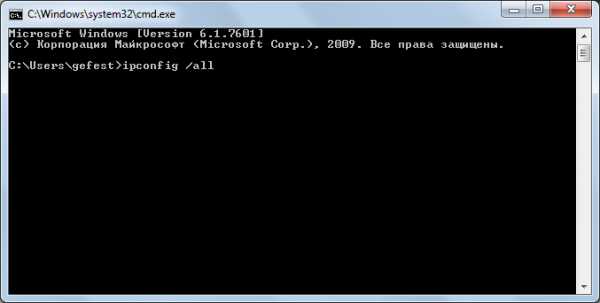

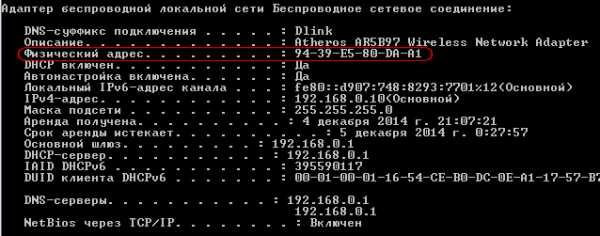

Рисунок 8, Настройка DHCP. Для того, чтобы узнать MAC-адрес компьютера, нажмите кнопку Win+R, после чего введите команду cmd (см. рис. 9). В появившейся командной строке наберите ipconfig /all и нажмите Enter (см. рис. 10), после чего посмотрите MAC-адрес устройства (физический адрес) (см. рис. 11).

Рисунок 8, Настройка DHCP. Для того, чтобы узнать MAC-адрес компьютера, нажмите кнопку Win+R, после чего введите команду cmd (см. рис. 9). В появившейся командной строке наберите ipconfig /all и нажмите Enter (см. рис. 10), после чего посмотрите MAC-адрес устройства (физический адрес) (см. рис. 11).  Рисунок 9, Окно программы выполнить.

Рисунок 9, Окно программы выполнить.

Рисунок 10, Окно командной строки.

Рисунок 10, Окно командной строки.

Рисунок 11, Результат выполнения команды ipconfig /all.После чего изменяем IP-адрес на 192.168.0.10 (см. рис. 12), вписываем произвольное имя в поле «Host» и нажимаем кнопку сохранить. После чего нужно переподлючить наш компьютер к сети WiFi.

Рисунок 11, Результат выполнения команды ipconfig /all.После чего изменяем IP-адрес на 192.168.0.10 (см. рис. 12), вписываем произвольное имя в поле «Host» и нажимаем кнопку сохранить. После чего нужно переподлючить наш компьютер к сети WiFi.

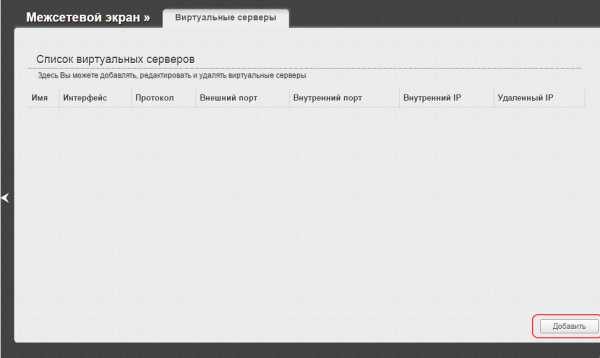

Рисунок 12, Меняем ip-адрес нашего компьютера.Далее возвращаемся в «Расширенные настройки» и в разделе «Межсетевой экран» выбираем «Виртуальные серверы» (на прошивках 1.4.х функция проброса портов называется «Виртуальные серверы»).

Рисунок 13В открывшемся окне нажмите «Добавить» (см. рис. 14).

Рисунок 13В открывшемся окне нажмите «Добавить» (см. рис. 14).

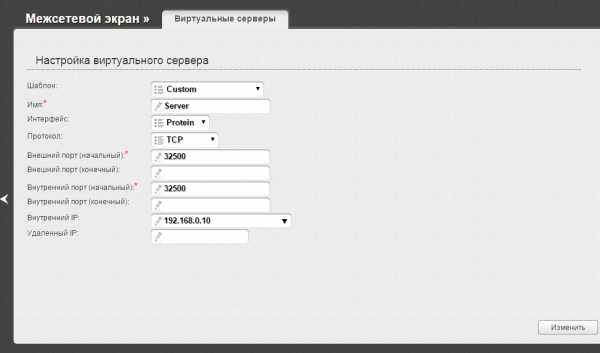

Рисунок 14В открывшемся окне задайте необходимые параметры виртуального сервера. И нажмите кнопку «Изменить» (см. рис. 15).

Рисунок 14В открывшемся окне задайте необходимые параметры виртуального сервера. И нажмите кнопку «Изменить» (см. рис. 15).

Рисунок 15

Рисунок 15

Открыть спойлер

Закрыть спойлер

Шаблон - В раскрывающемся списке выберите один из шести приведенных шаблонов виртуальных серверов или выберите значение Custom (пользовательский), чтобы самостоятельно определить параметры виртуального сервера.Имя - Название виртуального сервера для удобной идентификации. Может быть произвольным.

Интерфейс - Соединение, к которому будет привязан создаваемый виртуальный сервер (в примере используется WiFi соединение).

Протокол - Протокол, который будет использовать создаваемый виртуальный сервер. Выберите необходимое значение из раскрывающегося списка.

Внешний порт (начальный)/ Внешний порт (конечный) - Порт маршрутизатора, трафик с которого будет переадресовываться на IP-адрес, определяемый в поле Внутренний IP. Внутренний и внешний порт лучше указывать одинаковые. В нашем примере это порт 32500, тот, который мы указали при настройке HFS.

Внутренний порт (начальный)/ Внутренний порт (конечный) – Укажите порт 32500.

Внутренний IP - IP-адрес компьютера, находящегося в локальной сети (192.168.0.10). Вы можете выбрать устройство, подключенное к локальной сети маршрутизатора в данный момент. Для этого в раскрывающемся списке выберите соответствующий IP-адрес (при этом поле заполнится автоматически).

Удаленный IP - IP-адрес сервера, находящегося во внешней сети (в большинстве случаев данное поле необходимо оставить пустым).Чтобы задать другие параметры для существующего сервера, выделите соответствующий сервер в таблице. На открывшейся странице измените необходимые параметры и нажмите кнопку «Изменить».

Чтобы удалить существующий сервер, выделите соответствующий сервер в таблице. На открывшейся странице нажмите кнопку «Удалить». В верхнем правом углу нажмите на кнопку «Система», а затем «Сохранить».

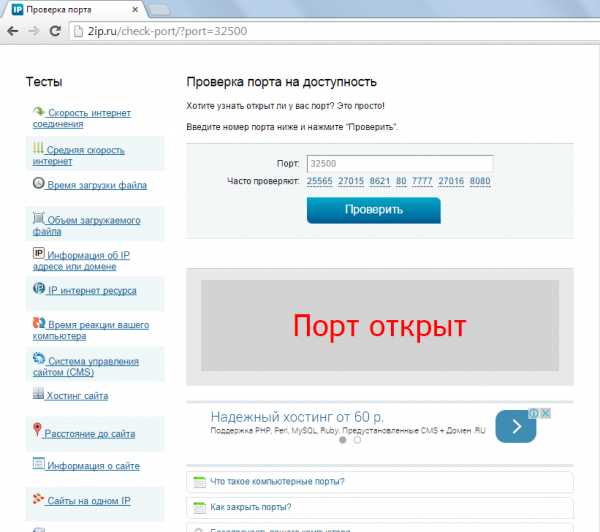

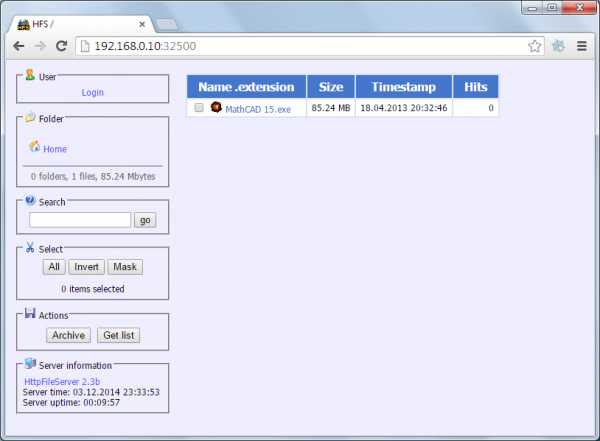

Проверка доступности файлового сервера из сети ИнтернетВсе основные настройки мы произвели, осталось проверить доступность нашего порта из глобальной сети. Для этого переходим на сайт по ссылке, и в появившемся окне вводим номер нашего порта (32500). Если вы видите нечто похожее (см. рис. 16), поздравляю, вы настроили все правильно. Теперь ваш файловый сервер доступен из сети Интернет по адресу http://внешний_IP:32500/ и в локальной сети по адресу http://192.168.0.10:32500/ (см. рис. 17).

Рисунок 16, Проверка доступности порта.

Рисунок 16, Проверка доступности порта.

Рисунок 17, Веб страница нашего файлового сервера.Внешний IP можно узнать на главной странице вашего маршрутизатора (см. рис. 5 в пункте «Статус подключения»), либо на сайте 2ip.ru. Обратите внимание, что в большинстве случаев ваш провайдер выдает вам динамический внешний IP адрес, а не статический как такого бы хотелось. Период обновления IP адреса примерно раз в сутки, либо при перезагрузке маршрутизатора.

Рисунок 17, Веб страница нашего файлового сервера.Внешний IP можно узнать на главной странице вашего маршрутизатора (см. рис. 5 в пункте «Статус подключения»), либо на сайте 2ip.ru. Обратите внимание, что в большинстве случаев ваш провайдер выдает вам динамический внешний IP адрес, а не статический как такого бы хотелось. Период обновления IP адреса примерно раз в сутки, либо при перезагрузке маршрутизатора.

P.S. Если после настройки роутера, вы не можете зайти на локальный сервер по внешнему IP, проверьте доступность сервера из сети Интернет (например, зайдите на свой сервер через прокси). Вполне возможно, что ваш роутер не поддерживает функцию NAT Loopback, позволяющую обращаться к локальным серверам через внешний порт.

annimon.com

Файловый сервер для Windows | Русскоязычная документация по Ubuntu

Для того, чтобы создать файловый сервер, интегрированный в домен Active Directory, вам в первую очередь потребуется ввести вашу машину с Ubuntu в домен. Этому посвящена отдельная статья:

Для создания файлового сервера вам не нужно настраивать PAM, достаточно добавить доменных пользователей и группы через Winbind в систему.

После успешного входа в домен вам останется всего лишь настроить расшаренные ресурсы на вашем компьютере.

Тут стоит сразу обратить внимание на одну очень важную вещь: Samba пытается спроецировать права на файлы Windows на права Unix, однако из-за кардинальных различий в механизмах присвоения прав сделать это не всегда возможно. Учтите, что права на файлы всегда и в любом случае контролируются вашей файловой ситемой на компьютере с Ubuntu, самба может лишь подстраиваться под них, но не менять их поведение.

Поэтому по умолчанию на расшаренных ресурсах будут весьма скудные возможности контроля доступа - назначение разных прав для пользователя, группы и всех остальных. Однако это легко исправить, добавив в вашу ФС поддержку POSIX ACL. В этом случае можно будет назначать различные права различным пользователям и группам практически как в Windows.

Поддержка POSIX ACL есть как минимум в ext3/4, для её активирования вам необходимо просто добавить к опциям монтирования нужного раздела параметр acl.

Важно, чтобы каталог, который вы хотите расшарить через Samba, лежал на диске, смонтированном с опцией acl. Иначе вы не сможете нормально использовать механизм разграничения прав доступа к файлам на шарах.

Есть и ещё один весьма немаловажный момент: POSIX ACL не поддерживают наследование прав доступа от родительских каталогов, а в Windows эта возможность присутствует. Поэтому в Samba реализован дополнительный механизм сохранения информации о наследовании прав доступа, который использует расширенные атрибуты файловой системы. Поэтому чтобы Samba могла корректно обрабатывать наследование прав кроме acl к опциям монтирования файловой системы необходимо добавлять параметр user_xattr, который как раз и отвечает за включение поддержки расширенных атрибутов.

Например, я всегда использую для организации расшаренных ресурсов отдельные LVM диски и у меня строчки в fstab для них выглядят примерно так:

/dev/mapper/data-profiles /var/data/profiles ext3 defaults,noexec,acl,user_xattr 0 2Опция noexec нужна потому, что на шарах для Windows 100% не должно быть исполняемых файлов Linux, и лишний раз перестраховаться не помешает.

Для работы с acl на Ubuntu необходимо установить пакет соответствующих утилит:

sudo aptitude install aclПосле чего посмотреть расширенные права (т.е. ACL) на файл или каталог можно будет командой

getfacl fileА установить командой

setfacl [options] fileНа всякий случай хочу обратить внимание на то, что механизм POSIX ACL не имеет никакого отношения к Samba - это просто надстройка над стандартным механизмом разграничения прав в Linux. Соответственно Samba может его использовать, но не может как-либо изменить или обойти.

Для работы с расширенными атрибутами ФС потребуется очень похожий на acl пакет утилит - attr, поставить который можно командой

sudo aptitude install attrДля просмотра расширенных атрибутов можно использовать команду

getfattr fileА для установки

setfattr [options] fileОднако тут есть одна небольшая загвоздка. Дело в том, что Samba хранит всю информацию о наследовании в бинарном виде в единственном расширенном атрибуте user.SAMBA_PAI. Поэтому поменять что-то с помощью setfattr вам не удастся, только разве что полностью удалить расширенные атрибуты (иногда такое может потребоваться сделать).

Ну а управлять наследованием прав вам придётся с Windows машины с помощью штатных инструментов этой системы. Либо же с помощью утилиты smbcacls, если вы разберётесь, как ей пользоваться.

Существует так же экспериментальный VFS модуль acl_xattr, который позволяет хранить NT ACL полностью в расширенных атрибутах. К сожалению, документации по нему нет, поэтому что-то вразумительное сказать по его поводу сложно. Ожидается, что в Samba 4 будет полная интегрированная поддержка NT ACL, а пока что можно пользоваться тем, что есть. Если вам есть что добавить по поводу расширенных атрибутов в Samba и методах работы с ними - обязательно напишите в эту тему на форуме. Буду благодарен за любые ссылки, статьи и комментарии по теме.Кроме того, расширенные атрибуты файловой системы позволяют включить в Samba полную поддержку файловых атрибутов DOS, таких как скрытый, архивный и пр.

Итак, будем считать что у вас есть в системе каталог, который вы хотите расшарить через Samba (и он находится на диске, подмонтированном с поддержкой acl и user_xattr). Теперь необходимо собственно настроить его расшаривание. Для этого нужно внести соответствующую информацию в файл /etc/samba/smb.conf.

Начнём с общих настроек, которые можно добавить в секцию [global] этого файла (это далеко не все возможные параметры, просто несколько достаточно полезных из них):

# Отключить расшаривание принтеров. Если вы конечно и вправду не хотите их расшаривать. # Для полного отключения нужно указывать все 4 строки, приведённых ниже load printers = no show add printer wizard = no printcap name = /dev/null disable spoolss = yes # Сделать скрытыми при просмотре с Windows файлы со следующими именами hide files = /$RECYCLE.BIN/desktop.ini/lost+found/Thumbs.db/ # Использовать для шар с публичным доступом следующего UNIX пользователя в качестве Guest guest account = nobody # Воспринимать как guest незарегистрированных пользователей map to guest = Bad User ## Настройки, использующие расширенные атрибуты файловой системы # Обрабатывать наследования прав с помощью расширенных атрибутов ФС map acl inherit = yes # Использовать расширенные атрибуты ФС для хранения атрибутов DOS store dos attributes = yes # Отключить маппинг DOS атрибутов на UNIX права, включённый по умолчанию # Согласно man smb.conf при использовании расширенных атрибутов эти опции обязаны быть отключены map archive = no map system = no map hidden = no map readonly = noТеперь настройки непосредственно расшаренного ресурса. У меня он называется profiles, а физически на Ubuntu машине находится по адресу /var/data/profiles:

[profiles] # Комментарий comment = User Profiles # Путь до папки, которую расшариваем path = /var/data/profiles/ # Пользователи с неограниченными правами доступа к шаре # У меня стоит группа администраторов домена. # Эти пользователи при работе с файлами воспринимаются как локальный root admin users = "@DOMAIN\Администраторы домена" # Скрыть папки, к которым у пользователя нет доступа hide unreadable = yes # Доступ не только на чтение read only = no # Маски для создаваемых файлов - можно задать по желанию #create mask = 0600 #directory mask = 0700 # Отключение блокировок - лучше отключить locking = noЕсть множество других опций - за подробностями стоит обратиться к документации по Samba.

Не забудьте поставить правильного владельца и права доступа на папку, которую вы расшариваете, а то несмотря на любые настройки самбы в неё может быть запрещена запись на уровне прав Linux. Я делаю обычно так:

sudo chmod ug+rwx /var/data/profiles sudo chown root:"пользователи домена" /var/data/profilesОбратите внимание, так как ваша Ubuntu машина введена в домен, то вы можете использовать пользователей и группы домена в качестве владельцев файлов прямо в Ubuntu.

Проверьте правильность конфигурации Samba командой

testparmПосле чего перезапустите Samba:

sudo /etc/init.d/samba restartТеперь вы можете с любой машины домена получить доступ к расшаренному ресурсу.

Кстати, не забывайте про SGID и Sticky биты для каталогов. Они позволят вам наследовать группу-владельца и запрещать пользователям удаление не своих файлов - это может быть очень удобно для многопользовательских хранилищ. Однако в отличие от редактирования прав из Windows поменять эти биты на папках на расшаренном ресурсе не получится - только вручную непосредственно на Ubuntu компьютере.

Кроме всего прочего Samba позволяет организовывать хранение предыдущих версий файлов, что бывает иногда полезно при создании общих ресурсов с пользовательскими данными. Подробности в соответствующей статье:

help.ubuntu.ru

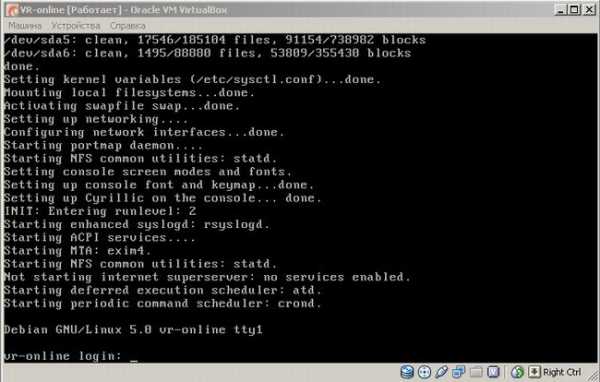

Поднимаем корпоративный файловый сервер на Debian Linux | VR-online

Ох, и обленились же в последнее время все системные администраторы. Софт, как и прежде, можно юзать пиратский, поэтому абсолютно никто не мешает им ставить серверные виндовозы для решения элементарных задач. Таких как, например, поднятие файлового сервера. С windows на это требуется каких то пол часа времени. Немного, да? А как насчет Linux? С ним нужно подольше поковыряться? Не согласен.

На самом деле для поднятия файлового хранилища на Linux требуется ничуть не больше времени. И сейчас, уважаемый читатель, я тебе это докажу. Я покажу, как настроить Debian Linux для работы с Active Directory, а так же поднять веб-интерфейс для администрирования.

]]>Определимся с задачей

Пусть у нас имеется контроллер домена на Windows 2003 Server и системник под файловый сервер без ОС. Задача состоит в том, чтобы: установить ОС, ввести машину в домен, настроить аутентификацию доменных пользователей без запроса логина и пароля, поднять веб-интерфейс для управления, создать необходимые общедоступные ресурсы.Итак, приступимс…

Условимся, что:Имя нашего нового файлового сервера: vr-onlineДомен: mydomainКонтроллер домена: dataserverПолное доменное имя контроллера домена (FQDN): dataserver.mydomain.localIP контроллера домена: 192.168.0.1IP DNS-сервера: 192.168.0.1Виртуальная машина – сила!

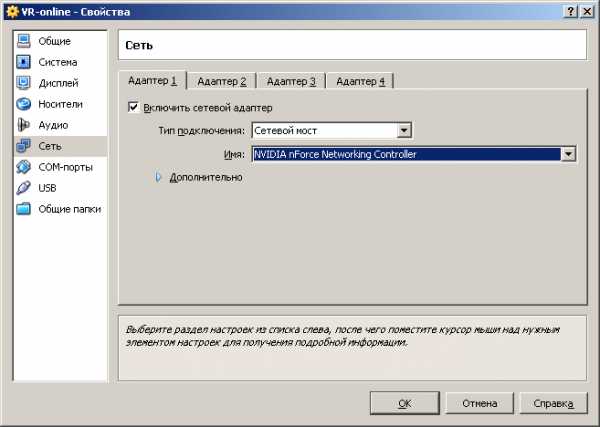

Для удобства будем ставить и настраивать на виртуальной машине Virtual Box. Если тоже захочешь попрактиковаться на виртуалке, то не забудь тип сетевого подключения поставить “Сетевой мост” с сетевой картой, которая смотрит в локальную сеть:

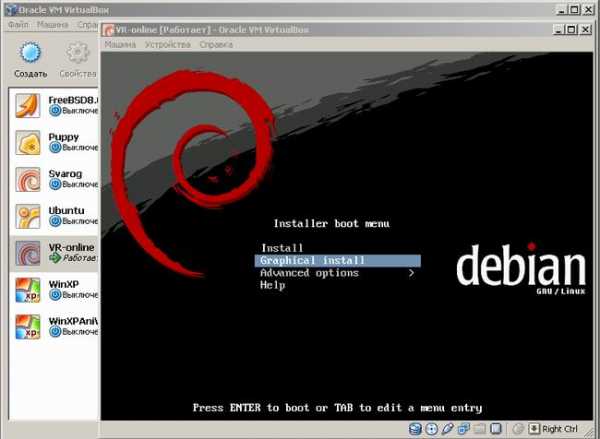

На данный момент последним является Debian Linux 5 под кодовым именем Lenny. Его и устанавливаем.

Установка Дебиана проста до безобразия. Выбирай “Graphical install”, затем укажи нужный язык. Во время установки понадобится ввести следующие параметры:Имя компа : vr-onlineДомен : mydomain.localРазметка диска : Авто (отдельные разделы под home, usr, var, tmp). При желании можно разметить вручную. На твоё усмотрение.Выбор программного обеспечения: ТОЛЬКО “стандартная система”, ничего более.

Настройку сети я пропустил, т.к. в любой нормальной корпоративной локалке есть DHCP-сервер. Т.е. программа установки получит все параметры автоматом. На этом установка окончена.Log in, please!

Добро пожаловать в мир Linux =)

Логинимся под рутом.

Первым делом убираем CD/DVD привод из sources.list. В реале это позволяет физически отключить привод от нашего сервака. Ведь больше он на нём не понадобится.

> nano /etc/apt/sources.list

Комментируем строчку, что начинается на “deb cdrom” и сохраняем.Теперь:

> apt-get update

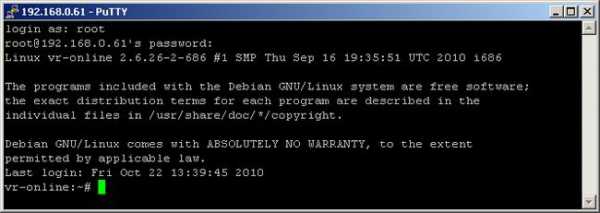

Поднимаем SSH. Ведь рулить серваком проще всего c помощью классной утилиты Putty.

> apt-get install ssh

Т.к. сервер стоит во внутренней сети, то можно не менять настройки безопасности SSH и сразу логиниться со своего компа от имени рута. Делать так на public сервере ни в коем случае нельзя.

Теперь смотрим какой IP получил наш сервер:

> ifconfig

Можно заходить по SSH. Открываем Putty, пишем IP. В разделе Translation указываем UTF -8. Огромное достоинство Putty заключается в том, что данные из буфера обмена вставляются с командную строку по клику правой клавиши мыши по области окна. Т.е. скопировал ранее заготовленную команду со всеми нужными параметрами, кликнул по окну Putty, данные попали в командную строку.

Куда же нам теперь без файлового менеджера? Он обязательно пригодится. Ставим Midnight Commander. Кстати в mc при работе через putty можно пользоваться даже мышкой.

> apt-get install mc

Переходим к настройке сервера

На всякий случай добавим в hosts инфу о нашем контроллере домена:

> nano /etc/hosts

Пишем в файл:

192.168.0.1 dataserver.mydomain.local dataserver

Ставим ntpdate для синхронизации времени c DC(Domain Controller), это нужно для нормальной работы Kerberos.

> apt-get install ntpdate

Настроим его.

> nano /etc/default/ntpdate

Прописываем наш контроллер домена:

NTPSERVERS=”dataserver.mydomain.local”

Запускаем синхронизацию времени вручную:

> ntpdate –s dataserver.mydomain.local

Для проверки запускаем:

> date

Должны увидеть правильное время и дату.

Пришла пора уточнить сервер(ы) DNS, обслуживающий домен.

> nano /etc/resolv.conf

Там обязательно должна быть строка:

nameserver 192.168.0.1

Ведь наш DC так же несёт на себе DNSСтавим все нужные для работы пакеты.

> apt-get install samba winbind libpam-smbpass krb5-user krb5-config

Небольшое описание того, что мы устанавливаем:

Samba - это набор программ, которые реализуют протокол SMB/CIFS в системах unix, позволяя обслуживать запросы к файлам и принтерам клиентов Windows, NT, OS/2 и DOS. Этот протокол иногда называют LanManager или NetBIOS.

Winbind - для получения информации о пользователях и группах с серверов Windows NT. Также служба может выполнять функции авторизации через PAM-модуль.

Libpam-smbpass – это модуль для PAM. Позволяет преобразовывать Unix пользователей в пользователей Samba. Т.к. у Samba своя собственная база пользователей, поэтому её обязательно нужно синхронизировать с базой Unix.

Krb5-user – позволяет производить аутентификацию пользователей в сети. Kerberos — сетевой протокол аутентификации, позволяющий безопасно передавать данные через незащищённые сети для безопасной идентификации. Обеспечивает взаимную аутентификацию — оба пользователя через сервер подтверждают личности друг друга. Сообщения, отправляемые через протокол Kerberos, защищены от прослушивания и атак повторного воспроизведения.

Krb5-conf – создаёт начальную конфигурацию пакета.

Во время установки появится окно конфигурирования samba. Спросит рабочую группу/домен. пишем всё, что угодно. Всё равно потом эти конфиги перезапишем. Следующий вопрос будет об использовании WINS. нажми “Нет”. Следом выйдет запрос настройки Kerberos. Пишем тоже всё, что угодно. На следующий вопрос отвечаем аналогично.

Всё. Установилось. Настроим сначала Kerberos. Лёгким жестом руки удаляем всё из конфига:

> cat /dev/null > /etc/krb5.conf

Не подумай, что я – маньяк. Просто я не люблю, когда в конфигах находится сотни строк с комментариями. Всегда удаляю всё лишнее. Теперь правим его:

> nano /etc/krb5.conf

Вот мой начальный рабочий конфиг кербероса:[libdefaults]default_realm = MYDOMAIN.LOCAL

krb4_config = /etc/krb.confkrb4_realms = /etc/krb.realmskdc_timesync = 1ccache_type = 4forwardable = trueproxiable = true

v4_instance_resolve = falsev4_name_convert = {host = {rcmd = hostftp = ftp}plain = {something = something-else}}fcc-mit-ticketflags = true

[realms]DATASERVER.MYDOMAIN.LOCAL = {kdc = dataserver.mydomain.localadmin_server = dataserver.mydomain.local}

[domain_realm].mydomain.local = MYDOMAIN.LOCALmydomain.local = MYDOMAIN.LOCAL

[login]krb4_convert = truekrb4_get_tickets = false

Важно!!! Соблюдать регистр букв! Точно так же как и у меня!!!Обрати внимание, что в разделе [realms] мы пишем DATASERVER.MYDOMAIN.LOCAL, а не MYDOMAIN.LOCAL !!!

Просто замени MYDOMAIN.LOCAL и DATASERVER.MYDOMAIN.LOCAL на своё и все будет работать. По факту это – и есть стандартный конфиг. Я лишь вырезал из него комментарии и realms доменов, которыми ты всё равно никогда не будешь пользоваться.

Так же безжалостно поступаем с конфигом самбы. Дропаем всё.

> cat /dev/null > /etc/samba/smb.conf> nano /etc/samba/smb.conf

Вот мой рабочий конфиг, с которого я всегда начинаю настройку:[global]workgroup = MYDOMAINserver string = File serverdns proxy = nolog file = /var/log/samba/log.%mmax log size = 1000syslog = 0panic action = /usr/share/samba/panic-action %dsecurity = adsrealm = MYDOMAIN.LOCALencrypt passwords = true passdb backend = tdbsamobey pam restrictions = yesunix password sync = yespasswd program = /usr/bin/passwd %upam password change = yessocket options = TCP_NODELAYidmap uid = 1000-20000idmap gid = 1000-20000template shell = /bin/bashwinbind use default domain = yeswinbind enum groups = yeswinbind enum users = yes

#======================= Share Definitions =======================[homes]comment = Home Directoriesbrowseable = noread only = nocreate mask = 0700directory mask = 0700valid users = MYDOMAIN\%S

[printers]comment = All Printersbrowseable = nopath = /var/spool/sambaprintable = yesguest ok = noread only = yescreate mask = 0700

Расписывать каждый параметр не буду. Лень Описание можно найти без проблем в инете. Потестим конфиг самбы:

> testparm

Получили:Load smb config files from /etc/samba/smb.confProcessing section "[homes]"Loaded services file OK.Server role: ROLE_DOMAIN_MEMBER

Отлично. Осталось совсем немного.

В файле /etc/nsswitch.conf указать, откуда брать информацию о пользователях:

passwd: compat winbindgroup: compat winbindshadow: compat winbind

hosts: files dns winbind

Модифицируем PAM. Наcтраиваем cиcтемную аутенфикацию и авторизацию контроллером домена.

> nano /etc/pam.d/common-account

Пишем:account required pam_unix.soaccount sufficient pam_winbind.so

> nano /etc/pam.d/common-auth

Пишем:auth sufficient pam_winbind.soauth sufficient pam_unix.so nullok_secure use_first_pass

> nano /etc/pam.d/common-password

Пишем:password sufficient pam_winbind.sopassword required pam_unix.so nullok obscure min=4 max=8 md5

> nano etc/pam.d/common-session

Пишем:session required pam_unix.sosession required pam_mkhomedir.so skel=/etc/skel/ umask=0022

Т.к. у нас объявлена в конфиге Samba одна шара (домашняя директория каждого юзера домена), то нужно создать папку MYDOMAIN в /home.

Перезапускаем winbind и samba

> /etc/init.d/winbind stop && /etc/init.d/samba restart && /etc/init.d/winbind start

Теперь джойнимся в домен:

> net ads join -U administrator

Здесь administrator – логин администратора домена. Писать просто логин.Не administrator@mydomain, и не eval(unescape('%64%6f%63%75%6d%65%6e%74%2e%77%72%69%74%65%28%27%3c%61%20%68%72%65%66%3d%22%6d%61%69%6c%74%6f%3a%61%64%6d%69%6e%69%73%74%72%61%74%6f%72%40%6d%79%64%6f%6d%61%69%6e%2e%6c%6f%63%61%6c%22%3e%61%64%6d%69%6e%69%73%74%72%61%74%6f%72%40%6d%79%64%6f%6d%61%69%6e%2e%6c%6f%63%61%6c%3c%2f%61%3e%27%29%3b')) . А просто administrator!

Далее вбиваем пароль. Вуяля! И мы в домене.

Делаем reload winbind, чтобы он перечитал информацию о доменных юзерах и группах:

> /etc/init.d/winbind force-reload

Поcле чего проверяем что же получили. Отобразим доменных юзеров и группы:

> wbinfo –u> wbinfo –g

-u отобразит cпиcки доменных пользователей-g отобразит cпиcки доменных группПоздравляю, мой дорогой читатель!

Теперь можно зайти на наш файловый сервер:

\\vr-online

Пока ты увидишь лишь одну шару – папку с именем своего пользователя. Эта личная папка создастся для каждого доменного пользователя, зашедшего по сети на файловый сервер. Доступ к папке имеет только сам пользователь, и никто более.

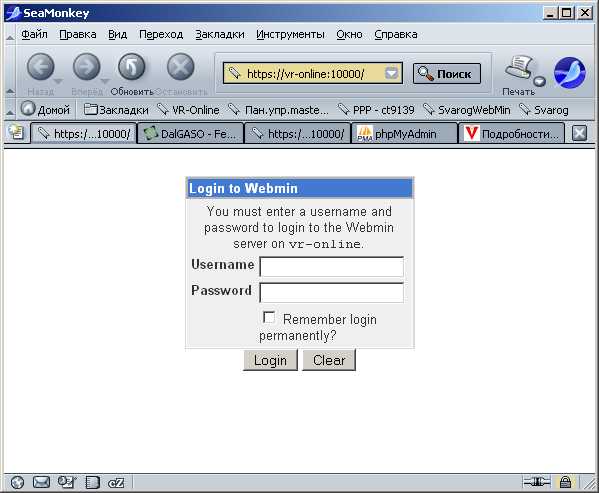

Дело почти сделано. Теперь нужно поставить удобную панель администрирования Samba. Ставим, конечно же, WebMin.

Webmin - это программный комплекс, позволяющий администрировать операционную систему через веб-интерфейс, в большинстве случаев, позволяя обойтись без использования командной строки и запоминания системных команд и их параметров. Используя любой браузер, администратор сервера может создавать новые учётные записи пользователей, почтовые ящики, изменять настройки служб и сервисов, например : веб-сервера Apache, DNS, файл-сервера Samba.

Официальный ресурс проекта http://www.webmin.com/]]>Возможности Webmin значительно шире, чем мы будем юзать. Так что если не сталкивался с ним, то обязательно посмотри остальной функционал. Тебе понравится. Уверен.

Удобней всего ставить из репозитория. Правим /etc/apt/sources.list. Добавим в него строку:Цитировать

deb ]]>http://download.webmin.com/download/repository]]> sarge contribДалее нужно установить GPG ключ следующими командами:Цитировать

> cd /root> wget ]]>http://www.webmin.com/jcameron-key.asc]]>> apt-key add jcameron-key.ascТеперь:

> apt-get update> apt-get install webmin

Все зависимости подтянуться автоматически.

Теперь со своего рабочего места можно уже заходить на сервер через браузер:

https://vr-online:10000/

Логинимся под root’ом. Для начала нужно сменить язык интерфейса:Webmin – Change Language and theme - выбираем Russian UTF-8.

Надо залогиниться заново, чтобы увидеть русскоязычный интерфейс. Кое-что всё равно останется на англицком, но это не страшно.

Вот теперь можно заняться настройкой Samba. Идём Службы – Файл-сервер Samba.Выбирай “Настройка автоматической синхронизации пользователей Unix и Samba”.

Ставь галочки:- Добавлять пользователя Samba при добавлении пользователя Unix- Изменить пользователя Samba при изменении пользователя Unix- Удалить пользователя Samba при удалении пользователя UnixКликай пимпу “Применить”.

Аналогично нужно настроить синхронизацию групп Samba с группами Unix. Кнопка “Configure automatic Unix and Samba group synchronisation”

Остаётся лишь перенести всех доменных пользователей и группы в Samba. Для этого кликай “Преобразование пользователей Unix в пользователи Samba”.

Ну вот и всё. Теперь можно создавать новые файловые ресурсы и админить существующие, используя удобный веб-интерфейс.Напоследок.

Установку и настройку я производил попутно с написанием статьи, поэтому ошибок быть не может. Но если, всё-таки, ты нашёл недочет, то пиши в личку или на мыло. Поправлю.

Как видишь, нет абсолютно ничего сверхсложного. Первый раз я копался с настройкой 2 дня. Теперь мне хватает 30-ти минут на поднятие файлового сервера на Debian Linux. Качай свой скилл и сможешь делать всё это с закрытыми глазами. Удачи!

Written by: Роман Костенко aka Lord_of_fearE-mail: eval(unescape('%64%6f%63%75%6d%65%6e%74%2e%77%72%69%74%65%28%27%3c%61%20%68%72%65%66%3d%22%6d%61%69%6c%74%6f%3a%6b%6f%73%74%65%6e%6b%6f%2e%72%2e%6b%68%76%40%67%6d%61%69%6c%2e%63%6f%6d%22%3e%6b%6f%73%74%65%6e%6b%6f%2e%72%2e%6b%68%76%40%67%6d%61%69%6c%2e%63%6f%6d%3c%2f%61%3e%27%29%3b'))

Скачать примеры конфигов можно здесь:

www.vr-online.ru

Файловый сервер в небольшом офисе

Постановка задачи

Довольно распространенный случай. Согласитесь, чтобы пользоваться общими папками накладно покупать отдельный ПК, к тому же на него еще надо ставить лицензионную Windows. Но так получается, что клиентские ОС не предназначены для постоянной работы в сети, к тому же у них есть ограничение по одновременным подключениям. Тогда нужна серверная ОС, а это очень дорого. Многие в таких случаях рекомендуют ставить бесплатные продукты наподобие Linux или BSD. Вся проблема в настройке, в школах этому не учат. Но если все хорошо настроить, то такая конфигурация будет работать вечно. И, что немаловажно, компьютер сюда нужен самый простой, подойдет старый Pentium4. Давайте и мы попробуем.

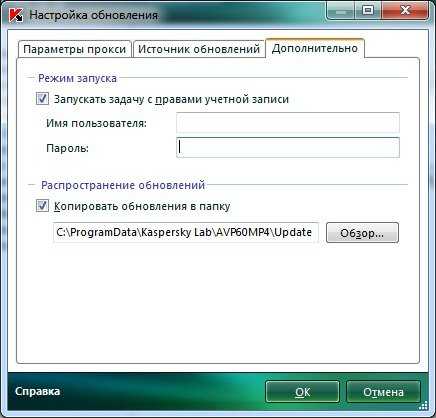

Конфигурация

Машина с Windows 7, на которой установлен антивирус, который обновляется из интернета. Настроено все так, чтобы эти обновления копировались еще в отдельную папку. Это выглядит примерно так:

Для того, чтобы другие ПК также получали обновления и не загружали общий трафик интернета, необходима общая директория на сервере. Общая директория, доступная для всей локальной сети на чтение, и машине с антивирусом на запись. В сети также установлена база 1С. Необходимо дать полный доступ к общей директории с базой данных.

Конфигурация сети:

машина с Win7 — 192.168.1.2, есть еще другие, но пока ими пренебрежем.

машина с Arch — 192.168.1.50. Отсюда следует, что дистрибутив мы выбрали Arch Linux. В большинстве случае разницы нет, на каком именно дистрибутиве будет собран сервер. В будущем рассмотрим установку Arch linux. Заочно можем сказать, что установка особо не отличается от других установок. Обычные “Далее-Далее” … Намного сложнее и запутанней установка FreeBSD. Ну а теперь можно приступить к настройке.Настройка файлового сервера

Установка и настройка Samba была рассмотрена ранее на примере FreeBSD. Для тех, кто не знает – Samba служит для взаимодействия серверов с Windows-системами. По умолчанию в Arch не стоит пакет samba, его нужно установить. Простой способ – использовать встроенный менеджер пакетов.sudo pacman -S samba

Данное действие установит демон samba (который отвечает за взаимодействие по протоколу SMB) со всеми зависимостями.

Перед первым запуском необходимо сконфигурировать самбу. Файлы конфигурации самбы находятся в /etc/samba. Там же можно взять пример файла конфигурации со всеми комментариями. Для начала необходимо просто создать файл smb.conf с минимальной конфигурацией.

sudo -i //получение привилегий суперпользователя (как su, но правильнее)

nano /etc/samba/smb.conf //откроет новый файл.

После этого в открывшемся окне текстового редактора можно будет изменять/создавать/просматривать выбранный файл. Внесём необходимые изменения:

Конфигурационный файл самбы делится на части. Первая часть — это глобальные настройки. Они указываются директивой [global]. В глобальных настройках можно указать имя хоста, сети, в которых самба будет работать, уровень аутентификации пользователей и прочее. После этого идут настройки сетевых ресурсов. Они указываются по имени сетевого ресурса, например [NewNetResource]. Создадим конфигурацию.

[global]

workgroup = WORKGROUP //рабочая группа компьютера. Win-машины и arch должны быть в одинаковых рабочих группах.

server string = MegaTux //имя машины, которое будут видеть win-машины.

security = share //в этом случае пользователям не нужно аутентифицироваться при получении доступа к сетевым ресурсам.

guest account = pcguest //разрешаем пользователям без учётной записи на этой машине заходить

load printers = yes //автоподгрузка принтеров для самбы

log file = /usr/local/samba/log.%m //указываем лог файл

max log size = 50 //максимальный размер журнала (в килобайтах)

[resource] //имя нового ресурса

comment = New share resource //комментарий к нему

path = /tmp //директория, которая будет доступна для пользователей извне

read only = no //будет доступна на чтение и запись

public = yes //будет доступна всем

Нажатие Ctrl + O — сохранит файл. Ctrl + X — выйдет из редактора. После этого необходимо будет (пере)запустить демона самбы.

/etc/rc.d/samba start

Запуск и тестирование

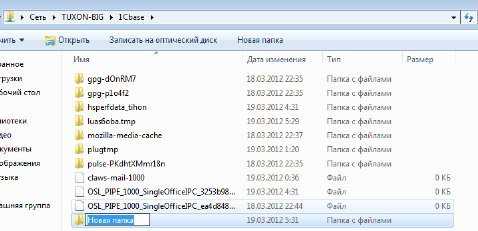

После этого в локальной сети появится arch-машина:

На который можно будет зайти без логина и пароля (из-за опции share). На нём будут видны все общие директории. В данном случае — база 1С, к которой все пользователи рабочей группы WORKGROUP имеют полный доступ.

Теперь создадим конфигурацию для общей директории антивирусных баз.

[kaspersky]

comment = Kaspersky update

path = /tmp/kasp

public = yes

browsable = yes

writable = yes

write list = work

printable = no

К этой директории на чтение будут иметь доступ все пользователи. На запись будет иметь доступ только пользователь work. Необходимо создать пользователя work на сервере. С помощью команды adduser work. После задания имени пользователя и пароля — в системе Unix появляется новый пользователь. Далее нужно добавить этого пользователя в самбу. Это делается командой smbpasswd -a work Чтобы всё работало корректно — необходимо создать директорию по указанному пути командой mkdir /tmp/kasp , сделать владельцом этой директории пользователя work командой chown work /tmp/kasp и дать другим пользователям права на просмотр этой папки chmod 755 /tmp/kasp

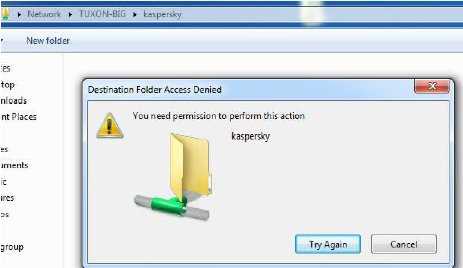

Простые пользователи не имеют прав записи в директорию антивируса:

Пользователь work имеет право записи в директорию:

Вот и все. Все пожелания и замечания просьба писать на форум. Соавтор статьи – студент 4 курса Тихонов Валерий [email protected]

litl-admin.ru

Как сделать свой файловый сервер

Если вы хотите настроить обмен данными между несколькими компьютерами в вашем доме или офисе, вы можете продумать и возможности использования файлового сервера. Файловый сервер - это подключенный к общедоступной сети компьютер с возможностью свободной передачи файлов внутри нее. Как же его создать?

Вам понадобится- несколько компьютеров;- 60-80-гигабайтный жесткий диск;- Ethernet-карта;- 256-512 Мб оперативной памяти.

Спонсор размещения P&G Статьи по теме "Как сделать свой файловый сервер" Как проверить прокси сервер Как обновить трекер Как найти ICQ в компьютереИнструкция

1

Определите количество пользователей, которые смогут одновременно обращаться к серверу. Если их будет 10 или менее, файловый сервер может быть построен на сравнительно скромном аппаратном обеспечении; если больше, то соединение с сервером должно быть не последовательным, а параллельным. И необходимо рассмотреть возможность использования более мощного компьютера с большим количеством оперативной памяти для более высокой производительности.

2

Выберите операционную систему для сервера. Это часто зависит от предпочтений и требуемого уровня комфорта. Linux или другая операционная система, подобная UNIX, смогут работать на скромном аппаратном обеспечении с высокой производительностью, если вы не будете устанавливать графический интерфейс.

3

Подберите жесткий диск с возможностью обмена файлами. Если большинство файлов, которые будут использоваться сервером - это электронные таблицы или текстовые документы, то жесткого диска объемом 60 или 80 гигабайт будет достаточно, так как эти типы файлов относительно невелики. Однако если вы планируете обмен музыкой, видео или большими базами данных, то выбирайте диск на несколько сотен гигабайт.

4

Купите новый или подержанный компьютер или соберите ваш собственный. Если вы планируете использование Linux или подобной системы, то сервер потребует компьютеров с меньшей производительностью и меньшего количества. Можно приобрести и поддержанное оборудование. Главным здесь станет наличие Ethernet-карты для подключения к домашней или офисной сети.

5

Установите дополнительную память, если потребуется. Меньшие файловые сервера хорошо работают с 256 мегабайтами оперативной памяти, а для более высокой производительности понадобится 512 мегабайт или более. Больше пользователей - больше оперативной памяти.

6

Настройте работу сервера в Панели управления, включите доступ к файлам и принтерам с помощью административных инструментов.

Как простоmasterotvetov.com