Как проверить наличие шпионских программ на своем пк? Как обнаружить программы слежения за компьютером

Как узнать, что за твоим компьютером следят

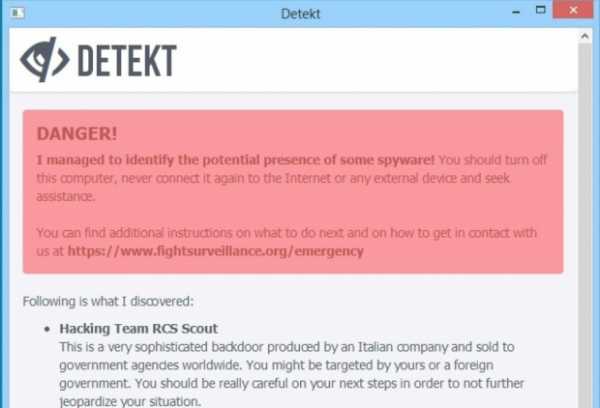

Выпущена программа Detekt, способная выявить и заблокировать вирусы, следящие за твоим компьютером, вне зависимости от того, кто их владелец – простой хакер или спецслужбы.

Разработчиками программы является компания Amnesty International. Если не вдаваться в подробности, то программа Detekt – это обычный сканер, способный определять софт, который позволяет следить за компьютером. В базе на данный момент находятся восемь шпионских «вирусов», среди которых есть и государственные программы спецслужб.

ЧИТАЙ ТАКЖЕ: Как слушать музыку «ВК» с iPad и iPhone

Одной из самых популярных программ-шпионов на «вооружении» у государств Европы является FinSpy. Шпионский софт не только следит за компьютером, но и, если требуется, подгружает на жесткий диск различные вирусы, делает снимки экрана, получает доступ к вебкамере и запоминает все, что ты печатал (пароли, письма и т.д.)

Специалисты компании Amnesty International, выпустившие программу Detekt, утверждают – FinSpy напрямую поставляется разработчиками государственным спецслужбам разных стран. Как итог, спецслужбы могут следить за «неугодными» гражданами и людьми с активной общественной позицией, в том числе журналистами и правозащитниками.

Программа Detekt разрабатывалась Клаудией Гуарньери, заручившейся поддержкой четырех крупнейших международных правозащитных организаций.

ЧИТАЙ ТАКЖЕ: Открылся сервис, где можно нанять профессионального хакера

Скачать программу Detekt ты можешь уже сейчас на сайте resistsurveillance.org. На данный момент есть версии на шести языках (русского и украинского пока нет). Программа пока только обнаруживает шпионский софт. Сами разработчики советуют сразу же отказаться от использования Интернета, если «шпион» обнаружен. Кроме прочего, нужно обратиться к человеку, отвечающему за информационную безопасность граждан в регионе.

Самые популярные статьи блога за неделюКак проверить стоит ли какая нибудь программа для контроля сотрудников? — Toster.ru

Доброго времени суток! Хочется поделиться своими наблюдениями - может кому и пригодится.Все нижесказанное будет относится к Falcongaze SecureTower.Несмотря на то, что клиент пытается любыми способами скрыть свое присутствие, все тайное, рано или поздно становится явным.

1. Подмена сертификата.Отрываем в браузере любой ресурс, который использует https и смотрим данные сертификата. При установленном DLP-клиенте, в разделе "Certification Path" будет присутствовать сертификат, подписанный Falcongaze SecureTower.При установке, клиент SecureTower добавляет свой сертификат в доверенное хранилище корневых сертификатов (Trusted Root Certification Authorities).Вообще, при любых подозрениях, данное хранилище можно периодически просматривать - вдруг найдете что-то интересное.

2. Расположение файлов.Если вы будете искать файлы и каталоги установки клиента визуально, или используя механизм поиска в проводнике (любом другом файловом менеджере) - скорее всего ничего так и не будет найдено.Но выход есть, все оказывается куда проще - берем пути:

Данный способ проверен на OS Windows 7 и выше.

3. Реестр.При установке клиента Secure Tower, будет создан следующий раздел реестра:[HKEY_LOCAL_MACHINE\SOFTWARE\FalconGaze]Внутри данного раздела, если таковой существует, будет несколько подразделов. Из них можно почерпнуть немного дополнительной информации: путь установки, текущая версия, адрес сервера и порт подключения.

4. Сеть.По-умолчанию, для связи с сервером, Secure Tower использует порт 10500.

5. Процессы.Как и в случае с каталогами и файлами, клиент умеет отлично маскировать свои процессы (если захочет) в Диспетчере задач Windows.Вот список наиболее вероятных процессов:

FgstEpaCss.exe FgstEpaCssHlp.exe FgStEPAgentSvcHost.exe Для того, что бы их "выщемить", нужно запустить старый добрый Process Monitor и открыть Process Tree - от него еще никто не уходил.Способ номер раз: он (клиент) регистрирует один из своих модулей, как доверенное приложение Skype. Последнее извлекает данные, используя документированное и открытое API.Проверить Skype на наличие незваных гостей можно, выбрав пункт меню Инструменты -> Настройки... -> Дополнительно -> Расширенные настройки -> Контроль доступа других программ к Skype (проверено для Skype 6.20.0.104).В окне "Контроль доступа программного интерфейса" будут перечислены все приложения, которые имеют доступ к вашим данным в Skype. Возможно, у себя, открыв данное окно, вы найдете много чего нового и интересного!В настоящее время данный способ практически не используется, т.к. все (в край обнаглели) перешли к способу номер два.

Способ номер два: Skype хранит историю переписки БД SQLite в лучших традициях жанра - в открытом виде.Путь расположения файла БД:

C:\Users\%username%\AppData\Roaming\Skype\[имя_пользователя_Skype]\main.db Вот именно этот файл периодически и дергает DLP-клиент.Ставим растяжкуЗапустить Process Monitor и создать новый фильтр:

---------------------------------------- | Column | Relation | Value | Action | ---------------------------------------- Path contains main.db Include Нажать OK и ждать, пока сработает. В идеально чистой системе, кроме самого Skype, к данному файлу никто обращаться не должен. Если в системе завелась "живность" - ждать придется недолго.ЗаключениеВсегда стоит учитывать тот факт, что разработчики не сидят сложа руки, DLP-системы постоянно совершенствуются (усложняются, порождается большее число новых багов) и методы, описанные выше, могут не сработать для новых версий.

Кроме этого, многое зависит от политик безопасности, согласно которым настроен клиент. Отдельные модули (перехват сообщений Skype, контроль https трафика и т.д.) могут быть отключены и соответственно, каждый отдельный пункт не может дать 100%-го результата.

Для обнаружения ПО такого рода всегда следует использовать комплексный подход, который включает проверку по всем пунктам. Кроме этого, используя некоторые из данных методов, существует вероятность отследить не только Secure Tower, но и его "конкурентов".

P.S. В завершение обращаюсь ко всем, кого заинтересовал данный вопрос: если Вам известны другие способы (методы, действия и т.д.) по обнаружению DLP-клиентов - пишите здесь (думаю, что автор вопроса будет не против). Любая информация всегда будет полезной!

toster.ru

Как проверить наличие шпионских программ на своем пк?

Самым простым способом выявить шпионские программы или прочие программы слежения за Вашими действиями на ПК является использование антивируса. В большинство антивирусов встроен механизм обнаружения вирусов-шпионов, которые передают информацию о Ваших действиях третьим лицам и эту защиту довольно сложно обойти, поэтому антивирус может избавить Вас от беспокойств. В качестве передаваемой информации могут быть: -посещенные сайты; -запускаемой ПО; -набранный на клавиатуре текст. Зная эту информацию, можно как угодно воздействовать на человека, вплоть до ограбления, шантажа или даже угроз смерти, поэтому лучше преждевременно избавляться от шпионского ПО.Показать полностью

все службы и процессы, которые также вызывают у Вас подозрение. Если Вы не уверены в каком-либо процессе, поищите, что он выполняет в сети. Можно проверить точки восстановления ОС и выяснить, когда было установлено неизвестное ПО и откатить систему до этого дня.Активируйте брандмауэр windows – он также способен блокировать некоторые виды шпионских угроз путем запрета отправления данных, собранных программой, третьим лицам. Для большей эффективности преждевременно устанавливайте обновления на Вашу ОС.

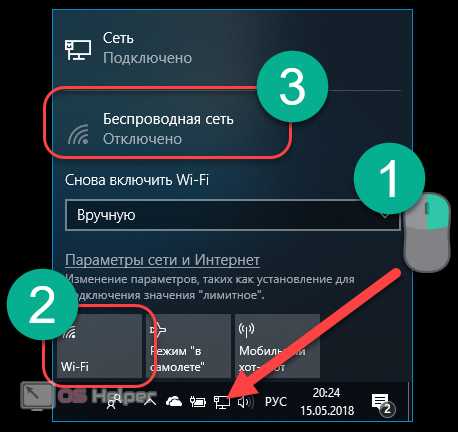

Еще одним способом выявить отслеживание Ваших действий на ПК является следующий метод: выключите все ПО, которое использует интернет, в том числе программы и службы автоматического обновления, антивирусы, в общем все, что как-либо передает и принимает данные в/из сети. Затем, используя ПО для отслеживания трафика, выясните, какие процессы пытаются использовать сеть для передачи данных. Если за Вами следят, то периодически софт для слежки будет отправлять данные третьему лицу: раз в минуту, раз в час, раз в день и т.п. Ваша задача вовремя отследить и удалить такой софт.

Если доступ к ПК имеете только Вы и при этом Вы посещаете только проверенные сайты, то Вам нечего бояться – шанс поймать шпиона в таком случае практически нулевой.

Пока мне больше нечего Вам рассказать, но несомненно я отвечу на все Ваши вопросы и уточню, если что не понятно. А пока все.

answersall.ru

Как обнаружить программу-шпиона на компьютере

Если на жестком диске компьютера хранится важная информация, то необходимо защищать свои данные от посягательств хакеров. В последние время участились случаи применения программ-шпионов, передающих своему хозяину все набранные тексты, в том числе пароли и реквизиты банковских счетов.

- компьютер с установленным на нем антивирусным ПО;- специальные утилиты по противодействию шпионского ПО.

Спонсор размещения P&G Статьи по теме "Как обнаружить программу-шпиона на компьютере" Как отключить слежение Как нанести пасту на процессор Как найти программуИнструкция

1

Чтобы проверить свой компьютер на наличие шпионских программ, выйдите в интернет и скачайте специальную утилиту. Подобного софта в интернете достаточно много, однако стоит прислушаться к мнению других пользователей и выяснить репутацию производителя программы. К сожалению, бывают случаи, когда под видом специальной утилиты пользователь добровольно скачивал к себе на компьютер как раз программу-шпиона. К счастью, существуют некоторые признаки, которые позволяют предположить, что у компьютера есть проблемы, которые нужно срочно решать.2

Запустите браузер, программу, которая обычно используется для выхода в интернет. Обратите внимание на страницу загрузки. Если загружается незнакомая страница, которую, к тому же, еще и не удается поменять - это верный признак того, что на компьютере поселился вирус класса «хайджекер». Обычно он меняет главную страницу пользователя на страницу сайта, с которой на компьютер валятся все новые и новые порции вирусных неприятностей.4

Поинтересуйтесь у провайдера или выясните самостоятельно, наблюдается ли резкое увеличение интернет трафика. Наличие такого скачка говорит о работе источника, который неизвестен, но при этом осуществляет прием и передачу значительного объема данных.5

Откройте диспетчер задач, перейдите на вкладку «процессы». Здесь с вероятностью в 80% можно обнаружить деятельность посторонних программ. Однако это сможет сделать только специалист или опытный пользователь. Особо неприятные программы–шпионы маскируются под системные процессы, то есть выглядят достаточно мирно. Более того, компьютер зачастую отказывается удалять зловредные файлы, принимая их за служебные или системные. Как просто